Contrôle d’accès aux switchs et routeurs, RDM, et WSUS

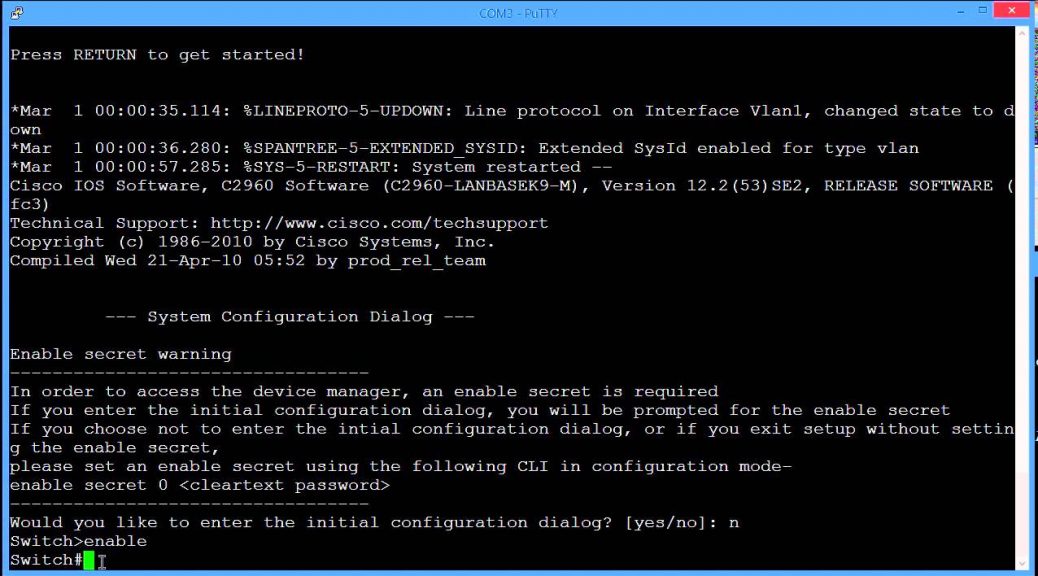

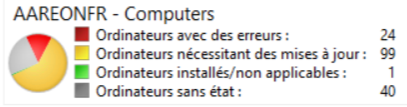

Cela fait déjà quelques semaines que les serveurs WSUS livrent leurs mises à jour et les ordinateurs clients ont quasiment tous rattrapé leur retard à ce niveau. Il y a cependant un groupe d’ordinateurs sous Windows 10 qui pose problème. La mise à niveau vers la version 1803 de Windows 10 ne peut pas se faire à cause d’un programme de Dell installé par défaut sur les machines. J’ai pris contact avec trois services différents du support de Dell pour trouver comment supprimer ce programme des ordinateurs afin qu’ils puissent se mettre à jour normalement. La mise à jour provoque des erreurs qui gênent les utilisateurs du fait d’une incompatibilité entre ce programme Dell Data Protection | Encryption et la mise à niveau. Le comble est que nous n’utilisons pas ce programme et qu’il semble impossible à désinstaller par une voie classique.

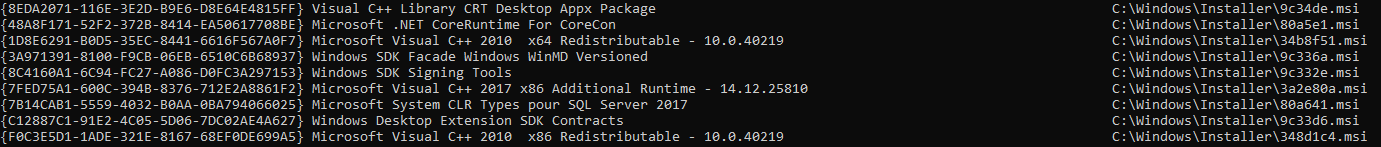

Une des réponses du support qui concerne une erreur de désinstallation, et pas la désinstallation elle-même, m’a mis sur une piste qui a fonctionné et a permis la désinstallation de ce logiciel après plusieurs heures de recherches. Ce programme est installé grâce à un package MSI, qui utilise la commande msiexec pour être modifié. Lors de l’installation, une sauvegarde de ce package MSI est gardée dans les dossiers systèmes, et ce même si il n’y a aucun désinstallateur. Cependant, les noms donnés à ces fichiers ne permettent pas de savoir à quel programme il sont associés. Pour cela, j’exécute une commande qui me permet d’associer le nom du programme au fichier concerné : Get-WmiObject Win32_Product | Format-Table IdentifyingNumber, Name, LocalPackage -AutoSize

Pour se débarrasser de DDP | Encryption, il ne me reste plus qu’à exécuter la commande msiexec /x sur le fichier msi correspondant dans le dossier C:\Windows\Installer. Une fois l’ordinateur redémarré, le programme a bel et bien disparu et la mise à jour peut désormais se faire.

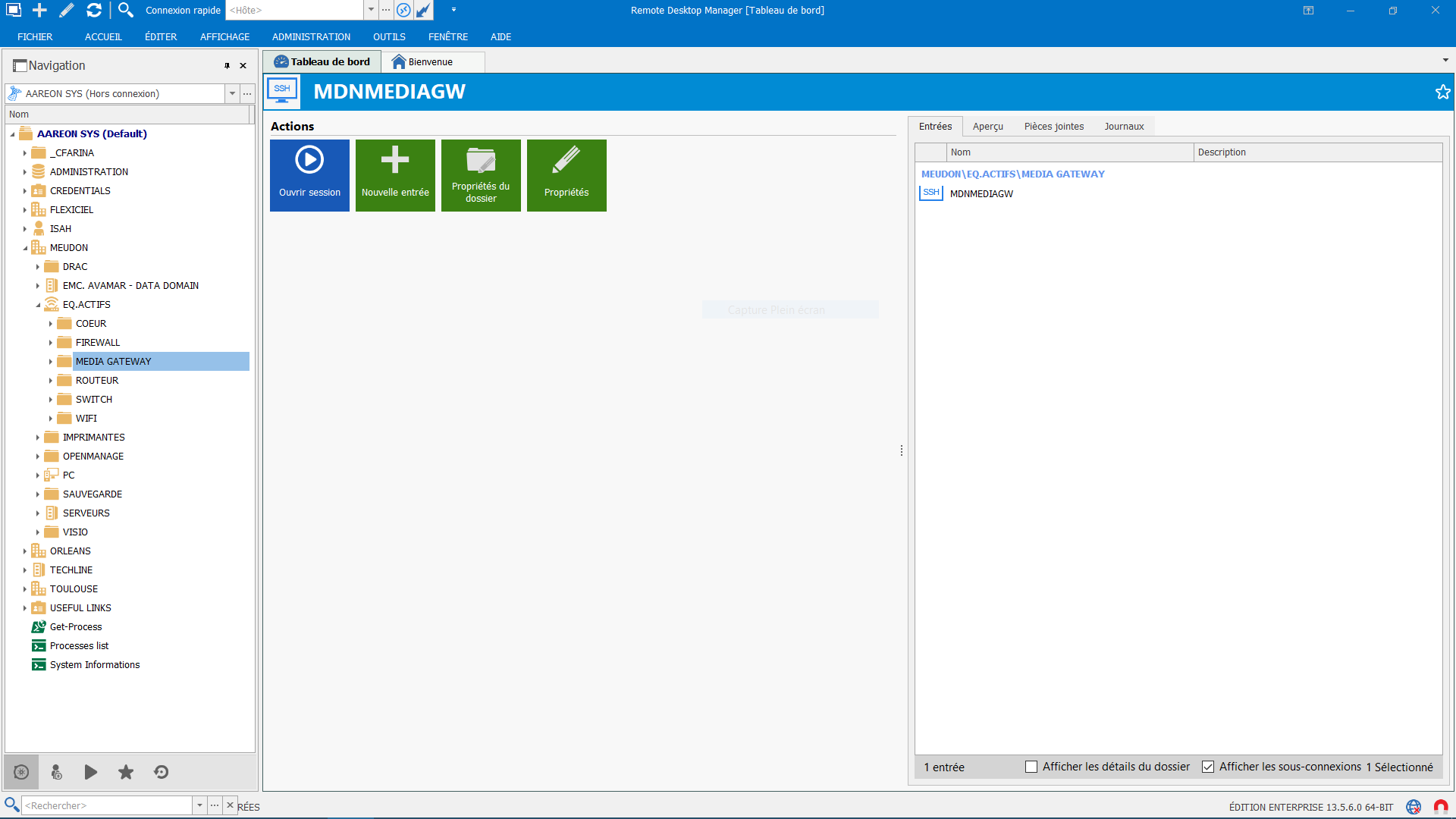

Outre ce problème de mise à jour, la venue des intervenants pour l’installation de la baie approche, et il faut être sûr de pouvoir accéder à n’importe quel appareil du réseau pour apporter les modifications nécessaires à toute configuration. Je reprends donc l’inventaire fait plus tôt pour les DRAC, dans lequel j’avais déjà repris les adresses des équipements du réseau. Il manquait cependant des identifiants et mot de passe de certains appareils où il n’y a que peu d’accès. Une fois tous les identifiants retrouvés et mis en correspondance avec chaque appareil, j’ai tout enregistré dans un autre outil auquel nous avons accès : Remote Desktop Manager. Il s’agit d’un logiciel qui permet de gérer un ou plusieurs groupe de connexions distantes en tout genre (comme du SSH, du RDP, du Telnet, ou même une session de navigateur). J’y ai donc entré tous les accès de tous les équipements réseaux de Meudon et Orléans ainsi que les accès des DRAC précédemment inventoriés.

L’avantage principal de RDM est de pouvoir stocker toutes les sessions avec les identifiants et mots de passes de façon centralisée, sur une base de données à laquelle tout le service a accès. En mettant à jour la base depuis mon poste, tout le service accède maintenant aux connexions à n’importe quel équipement réseau sans avoir besoin de chercher quelle est l’IP et les identifiants.

Maintenant que cet inventaire est fait, je vais pouvoir installer les nouveaux serveurs pour qu’ils soient prêts lors de l’installation de la baie.

2 réflexions sur « Contrôle d’accès aux switchs et routeurs, RDM, et WSUS »